Kaspersky ha identificado un sofisticado esquema de phishing en múltiples fases dirigido a empleados que manejan documentación financiera. El fraude comienza con un correo electrónico que parece provenir de una empresa de auditoría legítima, utilizando una dirección auténtica que probablemente ha sido hackeada por los atacantes. Este primer correo electrónico tiene el propósito de bajar la guardia de las víctimas y preparar el terreno para la fase principal del ataque.

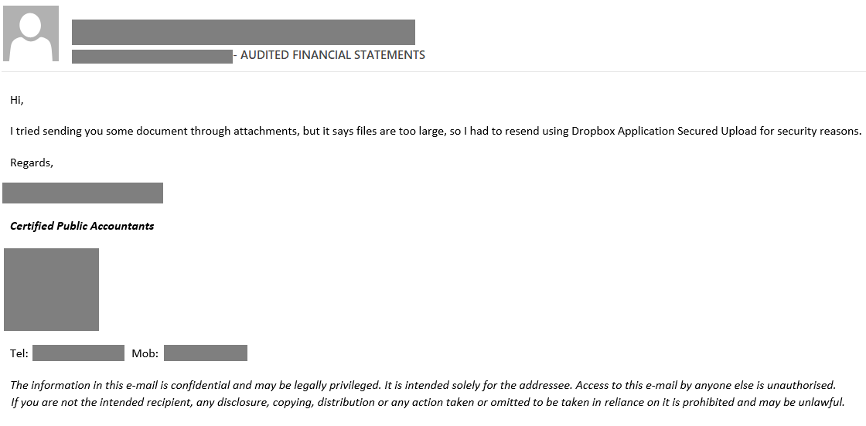

Fase 1: Engaño inicial mediante correo electrónico legítimo

Las víctimas reciben un correo electrónico desde una dirección auténtica de una empresa de auditoría. El correo está diseñado para parecer legítimo tanto para los destinatarios como para los filtros de spam, ya que no contiene enlaces ni archivos adjuntos sospechosos y proviene de una dirección de empresa verificable. El correo electrónico presenta una historia creíble sobre la necesidad de compartir información confidencial, lo que ayuda a ganar la confianza del destinatario.

“Presenta una historia creíble en la que se afirma que una empresa auditora oficial tiene información para el destinatario, junto con una cláusula de exención de responsabilidad sobre el intercambio de información confidencial. Además, el correo electrónico no contiene enlaces ni archivos adjuntos y proviene de una dirección de empresa fácil de buscar, lo que lo hace casi imposible de detectar por un filtro de spam”, afirmó Roman Dedenok, experto en seguridad de Kaspersky.

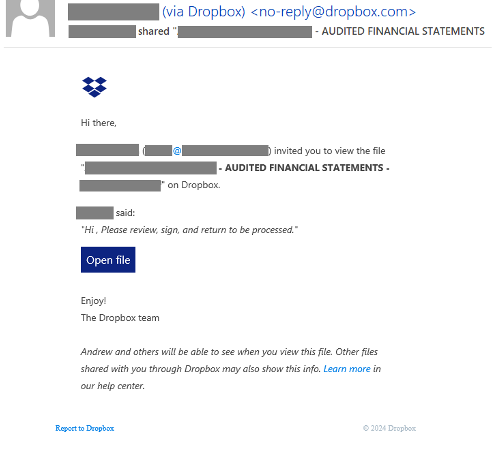

Fase 2: Notificación de Dropbox con enlaces maliciosos

Después del correo inicial, las víctimas reciben una notificación oficial de Dropbox que contiene enlaces a archivos maliciosos. Si el destinatario ya ha sido influenciado por el primer mensaje, es más probable que siga el enlace para revisar el documento.

El correo electrónico menciona un servicio inexistente llamado “Dropbox Application Secured Upload”, lo que podría ser un indicio sospechoso. Sin embargo, dado que los archivos subidos a Dropbox se pueden proteger con contraseña, muchos destinatarios no cuestionan la autenticidad del mensaje.

Fase 3: Documento borroso y solicitud de credenciales

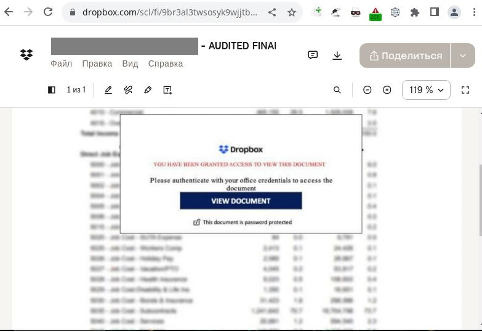

Al hacer clic en el enlace proporcionado en la notificación de Dropbox, aparece un documento borroso con una ventana de autenticación superpuesta. Este documento actúa como un gran botón, siendo toda su superficie un enlace malicioso. Cuando el usuario intenta interactuar con el documento, se le presenta un formulario que solicita sus credenciales corporativas (nombre de usuario y contraseña). Los ciberdelincuentes diseñan este formulario para robar las credenciales de las víctimas.

Prevención y recomendaciones Para protegerse contra este tipo de ataques, Kaspersky recomienda:

- Verificar cuidadosamente los correos electrónicos recibidos: Desconfiar de cualquier solicitud inusual o inesperada, incluso si parece provenir de una fuente legítima.

- No hacer clic en enlaces sospechosos: Evitar seguir enlaces en correos electrónicos de remitentes desconocidos o inesperados.

- Utilizar soluciones de ciberseguridad avanzadas: Implementar software de protección que incluya filtros de phishing y verificación de enlaces maliciosos.

- Educar a los empleados: Proporcionar formación continua sobre las técnicas de ingeniería social y los riesgos de phishing.

Kaspersky continúa trabajando para identificar y neutralizar estas amenazas, protegiendo tanto a usuarios individuales como a empresas de los crecientes riesgos en el ámbito de la ciberseguridad.