Kaspersky, empresa dedicada a la ciberseguridad, ha desvelado hallazgos significativos en su última investigación sobre el infame grupo de ransomware conocido como «Cuba». Este grupo de ciberdelincuentes ha lanzado recientemente una serie de ataques que han sorteado las defensas más avanzadas y han afectado a organizaciones en todo el mundo. El impacto de sus acciones ha dejado una estela de empresas comprometidas en diversos sectores, incluyendo el gubernamental, minorista, financiero, logístico y manufacturero.

El modus operandi de «Cuba» explicado

Kaspersky identificó las primeras ofensivas de en diciembre de 2020. Al igual que otros actores de ransomware, los atacantes cifran los archivos de sus víctimas y exigen un rescate a cambio de la clave de descifrado. Lo que distingue a «Cuba» son sus tácticas sofisticadas, que incluyen la explotación de vulnerabilidades de software y la ingeniería social. Además, emplean conexiones de escritorio remoto (RDP) comprometidas para obtener acceso inicial.

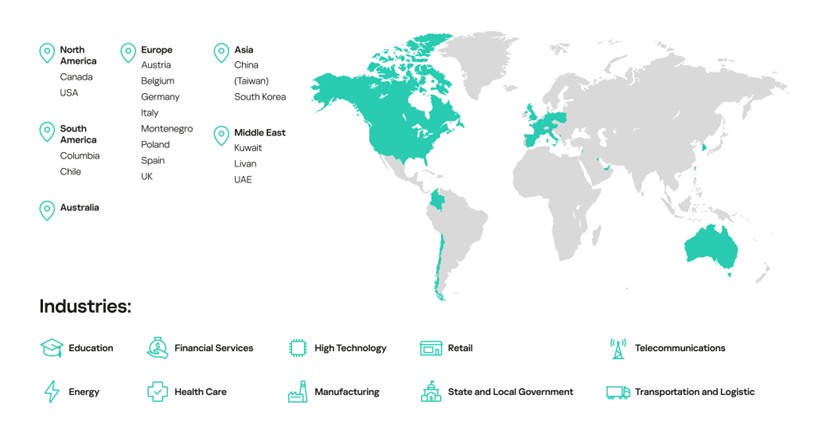

«Cuba» se presenta como un ransomware de un solo archivo, lo que dificulta su detección debido a la falta de bibliotecas adicionales. Aunque se desconocen los detalles exactos sobre su origen y los miembros del grupo, el archivo del PDB hace referencia a la carpeta “komar”, una palabra rusa que significa “mosquito”, sugiriendo la posible presencia de hablantes rusos en el grupo. «Cuba» se ha dirigido principalmente a sectores como el gubernamental, minorista, financiero, logístico y manufacturero, con un mayor número de víctimas en los Estados Unidos, Canadá, Europa, Asia y Australia. En América Latina, Chile y Colombia figuran entre los países más afectados.

Gleb Ivanov, experto en ciberseguridad de Kaspersky, se refiere al tema diciendo:

Nuestros hallazgos más recientes destacan la importancia de tener acceso a los últimos informes e inteligencia de amenazas. A medida que grupos de ransomware como Cuba evolucionan y perfeccionan sus tácticas, mantenerse al tanto de las tendencias es crucial para mitigar eficazmente posibles ataques. Con el panorama siempre cambiante de las ciberamenazas, el conocimiento es la defensa definitiva contra los ciberdelincuentes emergentes.

Técnicas avanzadas de ataque

El grupo «Cuba» utiliza tanto herramientas públicas como propietarias, actualizando constantemente su arsenal y empleando tácticas como el ataque “BYOVD” (Bring Your Own Vulnerable Driver), que aprovecha controladores legítimos con agujeros de seguridad conocidos para ejecutar acciones maliciosas en el sistema. Este enfoque permite a los atacantes explotar vulnerabilidades en el código del controlador, acceder a estructuras de seguridad críticas y realizar modificaciones que dejan al sistema vulnerable a la escalada de privilegios, desactivación de servicios de seguridad y manipulación de datos.

Una característica distintiva del grupo «Cuba» es la manipulación de las marcas de tiempo de compilación para confundir a los investigadores. Por ejemplo, algunas muestras encontradas en 2020 mostraban una fecha de compilación del 4 de junio de 2020, mientras que las versiones más recientes indicaban que se originaron el 19 de junio de 1992. Además del cifrado de datos, «Cuba» se especializa en la extracción de información sensible, como documentos financieros, registros bancarios, cuentas corporativas y código fuente, con un enfoque particular en las empresas de desarrollo de software.

A pesar de la creciente atención que ha recibido, el grupo «Cuba» sigue siendo dinámico y continúa perfeccionando sus técnicas de ataque. Su modelo de negocio se basa en el ransomware como servicio (RaaS), permitiendo que otros actores utilicen su ransomware y su infraestructura a cambio de una parte de los rescates obtenidos. Hasta la fecha, han movilizado más de 3,600 BTC, equivalentes a más de $103 millones de dólares, aprovechando servicios de mezcla de bitcoins para ocultar el rastro de sus fondos.

Medidas de prevención de Kaspersky

Para proteger su organización contra el ransomware, Kaspersky recomienda seguir estas mejores prácticas:

- Mantener siempre actualizado el software en todos los dispositivos empleados para evitar que los atacantes aprovechen vulnerabilidades e infiltren su red.

- Enfocar la estrategia de defensa en la detección de movimientos laterales y la exfiltración de datos a Internet. Prestar especial atención al tráfico saliente para detectar las conexiones de ciberdelincuentes a la red. Configurar copias de seguridad fuera de línea que los intrusos no puedan manipular y asegurar el acceso a ellas rápidamente cuando sea necesario o en caso de una emergencia.

- Habilitar la protección contra el ransomware en todos los endpoints. La herramienta gratuita Kaspersky Anti-Ransomware Tool for Business protege computadoras y servidores contra el ransomware y otros tipos de malware, previene exploits y es compatible con soluciones de seguridad ya instaladas.

- Instalar soluciones anti-APT (Amenazas Persistentes Avanzadas) y EDR (Detección y Respuesta de Endpoints) que permitan descubrir y detectar amenazas avanzadas, investigar y tomar medidas de manera oportuna ante incidentes. Proporcionar al equipo de Operaciones de Seguridad (SOC) acceso a la última inteligencia de amenazas y capacitarlos regularmente con formación profesional. Todo esto está disponible en Kaspersky Expert Security.

- Brindar al equipo de SOC acceso a la última inteligencia de amenazas. El Portal de Inteligencia de Amenazas de Kaspersky es un punto único de acceso para la inteligencia de amenazas de Kaspersky, el cual proporciona datos e información sobre ciberataques recopilados por nuestro equipo durante más de 20 años. Para ayudar a las empresas a habilitar defensas efectivas en estos tiempos turbulentos, Kaspersky ha anunciado el acceso gratuito a información independiente, continuamente actualizada y de origen global sobre ciberataques y amenazas en curso. Puedes solicitar acceso a esta oferta aquí.

¿Cómo crees que las empresas deben adaptar sus estrategias de seguridad ante la persistente amenaza del ransomware «Cuba»?